SPOOFING: Die Zukunft der Kriegsführung

Jeder Mensch kann mit seinem Handy GPS-Daten fälschen. Was lange nur als Spielerei galt, wird jetzt zu einer Bedrohung. Immer mehr Hacker und Militärs haben das sogenannte GPS-Spoofing für sich entdeckt – und sehen darin die Zukunft der virtuellen Kriegsführung.

Keiner der 6000 Menschen an Bord des mehr als 100 000 Tonnen schweren Flugzeugträgers "USS Ronald Reagan" (CVN-76) bekommt mit, wie der Stahlkoloss gekapert wird. Mit 85 Kampfjets und zahlreichen Abwehrsystemen bewaffnet, ist der atombetriebene Flugzeugträger der Stolz der U.S. Navy.

Und trotzdem gelingt es den Angreifern, unbemerkt die Kontrolle über das Ungetüm zu gewinnen – ohne auch nur einen Fuß an Deck zu setzen.

Die "USS Ronald Reagan" ist einer neuen digitalen Angriffs-Strategie zum Opfer gefallen – dem GPS-Spoofing. Und das ist noch viel dramatischer als ein klassischer Hackerangriff. Denn statt die Elektronik des Schiffes zu attackieren, wird bei einem Spoofing-Angriff das GPS-Signal gefälscht.

Das vom Satelliten eingehende Signal, das den Standort der "USS Ronald Reagan" melden soll, wird gestört, und manipulierte Koordinaten werden stattdessen klammheimlich gesendet. Während das ursprüngliche Ziel des amerikanischen Flugzeugträgers noch der heimische Hafen war, hat sich jetzt der Kurs geändert.

SPOOFING: Die Zukunft der Kriegsführung

Mit mehr als 30 Knoten Geschwindigkeit fährt die 6000-köpfige Crew ahnungslos in Richtung des Chinesischen Meeres. Trotz der drastischen Kursänderung wird die Besatzung nicht gewarnt. Weil nicht das Schiff das direkte Ziel der Attacke ist, sondern das Satellitensignal, gibt es keine technische Möglichkeit, die Spoofing-Attacke zu enttarnen.

Der hier geschilderte Angriff auf die "Ronald Reagan" ist bisher nur ein Szenario. Allerdings eines, das die Sicherheitsexperten der U.S. Navy zutiefst beunruhigt. Denn es sind andere Schiffe tatsächlich bereits Opfer von GPS-Spoofing geworden.

Und die Gefahr kann von überall her kommen, da GPS-Spoofing erschreckend einfach geht. Alles, was es dafür braucht, ist ein kleines Gerät – oder eine App.

Wie man sich eine Superwaffe bastelt

Seinen ersten Spoofing-Transmitter baute Todd Humphreys vor neun Jahren – zu Forschungszwecken. Humphreys ist Professor an der University of Texas in Austin und gilt als einer der weltweit führenden Experten auf dem Gebiet der GPS-Sicherheit.

Er war der Erste, der auf diesem Gebiet geforscht hat, und den ersten Transmitter musste er noch ohne jede Anleitung selber bauen. "Heute kann jeder die Software für ein solches Gerät einfach im Internet downloaden", erklärt er besorgt.

Trotzdem wurde GPS-Spoofing lange Zeit nur als Spielerei abgetan – bis ausgerechnet ein Handyspiel das änderte.

Mit 7,2 Millionen Downloads in der ersten Woche war das GPS-basierte Spiel Pokémon GO schlagartig der Bestseller im Apple-Store. Doch während auf der ganzen Welt die Menschen auf die Straße gingen, um virtuelle Monster zu fangen, konnten Menschen in Moskau das Spiel nicht spielen.

Das Problem: Die Spieler wurden von ihrem GPS-Signal auf den Handys nicht zu den Monstern geführt. Stattdessen haben alle Smartphones sich selbst auf dem 32 Kilometer entfernten Flughafengelände von Wnukovo verortet.

Spätere Untersuchungen des Vorfalls ergaben, dass die Mobiltelefone alle der ersten öffentlich bekannten Spoofing-Attacke zum Opfer gefallen sind.

Dieser Angriff markiert einen Wendepunkt in einer Zeit, in der sich außer uns Normalmenschen auch die Militärs blind auf Technik wie das GPS verlassen.

Was aber für die russischen Spieler von Pokémon GO noch wie ein ärgerlicher Scherz wirkte, ist für Humphreys eine neue Stufe der digitalen Kriegsführung.

Er ist davon überzeugt, dass dies der erste Test einer neuen Cyberwaffe war – und der nächste sollte schon ihr volles Potenzial zeigen.

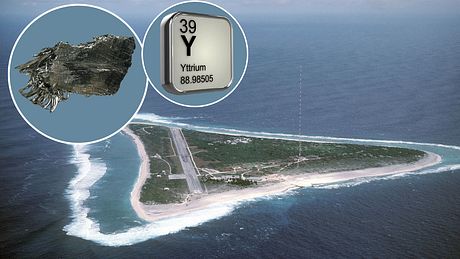

Am 22. Juni 2017 kommt es zu einem zweiten Vorfall in Russland. Als im Hafen von Noworossijsk ein Frachter seine Maschinen anlässt, staunt der Kapitän nicht schlecht. Die GPS-Anzeige des Schiffes verortet es auf einem 32 Kilometer entfernten Fluggelände.

Nach schneller Rücksprache mit anderen Schiffen im Hafen und vor der Küste im Schwarzen Meer stellt sich heraus, dass mindestens 20 weitere Schiffe die gleichen Koordinaten aufweisen. Für Humphreys ist klar, wer dahintersteckt: die russische Regierung.

Der US-Forscher ist davon überzeugt, dass die Frachtschiffe ebenfalls Teil des geheimen Experiments waren. "So etwas sorgt nicht nur für viel Verwirrung – sondern bei schlechterem Wetter hätte es auch schnell zu Kollisionen kommen können."

Der Durchbruch bei der Entwicklung einer neuen Cyberwaffe scheint zum Greifen nah. Durch sie wäre es Militär-Hackern in Zukunft möglich, die GPS-Kontrolle über feindliche Drohnen oder satellitengesteuerte Raketen zu gewinnen und im Ernstfall dadurch schwerwiegende Angriffe zu vereiteln – oder zu initiieren.

Doch nicht nur das Militär kann feindliche Drohnen, Raketen oder Flugzeugträger manipulieren. "Jeder halbwegs begabte Hacker ist in der Lage, einen leistungsfähigen Transmitter nachzubauen", erklärt Humphreys.

Das birgt sogar für Privatpersonen ungeahnte Gefahren. Denn außer Handys und Navigationssystemen wären auch Passagierflugzeuge oder selbst fahrende Autos vom Spoofing als Waffe betroffen. Deswegen arbeiten Forscher weltweit daran, das GPS-System sicherer zu machen.

Bis dahin halten viele Experten eine Rückkehr zu "Loran" für unausweichlich. Dieses für den Zweiten Weltkrieg entwickelte, allerdings etwas ungenauere und kompliziertere Navigationssystem wurde bis 2011 zuverlässig in See- und Luftfahrt verwendet.

Ein Umstieg oder eine besser entwickelte Version des GPS kann Humphreys und seinen Kollegen nicht schnell genug kommen. "Das normale GPS ist einfach zu anfällig", meint der Forscher. "Wenn die Sicherheitslücken nicht beseitigt werden, wird in naher Zukunft damit gigantischer Schaden angerichtet."

Was hat Spoofing mit Pokemon zu tun?

Pokémon GO ist das erfolgreichste GPS-basierte Smartphone-Spiel aller Zeiten. Mit 7,2 Millionen Downloads allein in der ersten Woche nur über das iPhone hat das Spiel sämtliche Rekorde gebrochen.

Doch während Spieler weltweit begeistert virtuelle Monster in der echten Welt gejagt haben, war das für Spieler aus Moskau nicht möglich. Eine Spoofing-Attacke hat ihre GPS-Daten gefälscht: Ihre Handys haben sie auf einem Flughafen außerhalb der Stadt verortet, egal, wo sie sich befanden.

Wie funktioniert Spoofing?

Das GPS-Spoofing offenbart eine der größten Sicherheitslücken unserer Zeit. Während GPS-gesteuerte Fahrzeuge vor gewöhnlichen Hacker-Angriffen durch Sicherheitssysteme geschützt sind, sind sie dem Spoofing schutzlos ausgeliefert.

Mittels eines simplen Transmitters wird das beim Fahrzeug eingehende Satellitensignal überlagert, und neue Koordinaten werden eingeschleust. Die Sicherheitssysteme haben keine Chance.